据外媒报道,近日一家知名半导体公司——合晶科技位于大陆的工厂全线感染WannaCry(又名“想哭”)勒索病毒,造成生产线瘫痪,工厂全部停工。而在今年8月,全球晶圆代工龙头大厂——台积电也遭遇WannaCry病毒袭击,合计约造成87亿新台币(约合人民币17.6亿元)的损失。

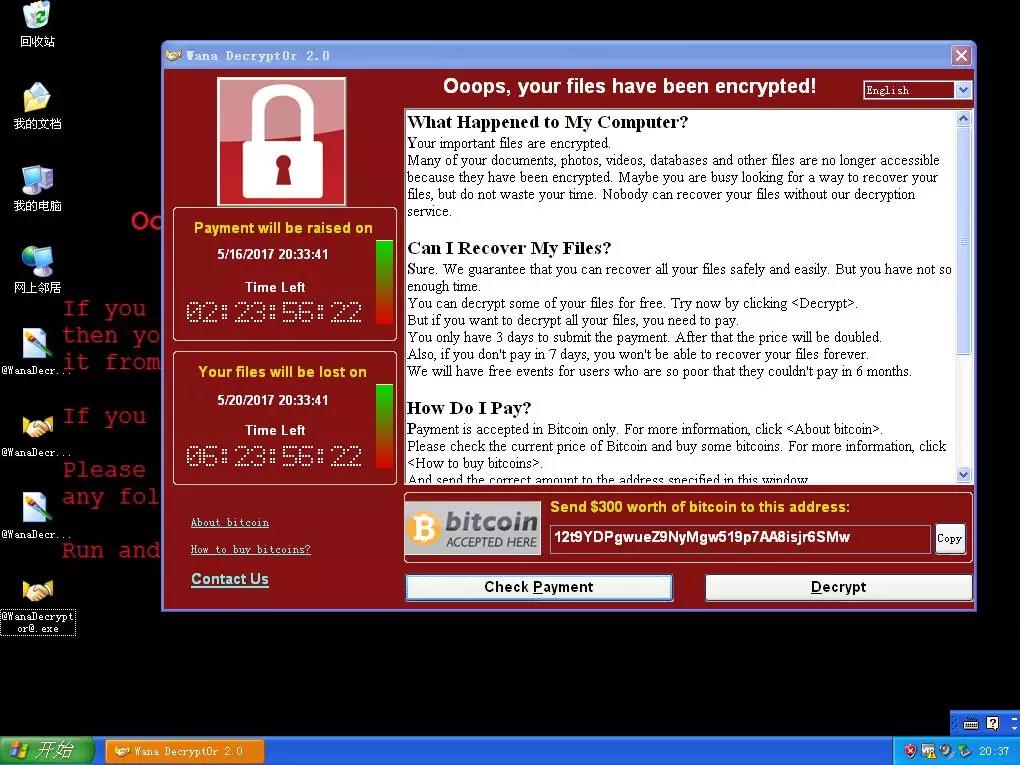

(图1 WannaCry勒索文档)

作为一年多前的老病毒,WannaCry病毒几乎不太可能感染个人电脑,为何仍对工业系统有如此巨大的杀伤力?在“工业4.0”和“万物互联”的背景下,相关行业应该如何预防勒索病毒、一旦遭遇攻击又该如何进行应急处理?

肆虐一时的WannaCry勒索病毒

WannaCry病毒是一种可以利用“永恒之蓝”漏洞主动传播的蠕虫式勒索病毒。2017年5月11日,该病毒在全球大范围爆发,数小时内波及近150个国家,致使多个国家诸多关键信息基础设施遭受空前破坏,WannaCry也因此名声大噪。

它一旦感染机器,将立刻并且持续扫描同一内网内所有主机,发送漏洞利用攻击包,进一步扩散感染所有未安装相应补丁的主机。攻击成功后,不法分子立刻加密数据库、文档、照片、视频等有价值文件信息,威逼受害者以比特币等匿名数字货币方式支付赎金。

在WannaCry出现之前,勒索病毒均为零散出现,影响范围较小。而WannaCry之所以有如此强大的破坏性,在于ShadowBrokers(影子经纪人)黑客组织公开了由美国国家安全局掌握的漏洞武器“永恒之蓝”,其广泛存在于Win XP、Win 7到Win 10各类操作系统。利用“永恒之蓝”漏洞,WannaCry掀起了影响全球的勒索风暴。

传统制造业成WannaCry攻击高发领域

根据腾讯安全御见威胁情报中心在WannaCry爆发一周年时的统计,传统工业排在被攻击数量最多的行业第二位。从WannaCry病毒特点可以看出,能发挥其最大威力的环境就是存在大量没有安装“永恒之蓝”补丁机器的企业内网,而制造业的工厂生产线环境正好符合。在传统工业企业中存在各类使用Windows系统的设备,这些设备通常装有WinXP系统,嵌入式系统WinCE等较早版本的操作系统,部分工厂还会使用精简后的定制化系统。

(图二:WannaCry 勒索病毒攻击行业分布示意图)

由于部分定制化系统过于老化,且往往安装工业生产、管理相关的独立软件,为了避免安装操作系统补丁后影响业务系统的稳定性、兼容性,厂方通常不会升级系统,留下大量易被攻击的、存在已知高危漏洞的系统。同时,这些老版本系统或者IOT设备无法安装杀毒软件,支持安装杀软的关键设备又往往处于裸奔状态,导致这些传统制造业工厂的生产系统对勒索病毒的抵御能力较弱。

“工业4.0”时代下产业升级催生全新的安全需求

尽管WannaCry病毒大范围攻击已过去一年多,但腾讯安全御见威胁情报中心监控发现,目前依然有部分企业、机构存在电脑未修复该高危漏洞,致使勒索病毒有机可乘。同时,勒索病毒团伙为了提高收益,已经将攻击目标从大范围无差别攻击专项精准攻击高价值目标,威胁包括制造业在内的传统企业的信息安全。

腾讯安全反病毒实验室负责人、腾讯电脑管家安全专家马劲松建议,制造业企业首先应充分重视工业安全,明确安全对企业生产能力的重要影响;其次,应在制度建设上明确信息安全工作的责任归属;第三,需要加强主机安全防护能力,部署合适的终端安全管理软件,并为不具备部署条件的机器尽可能地修复系统补丁,尽量关闭3389、445等敏感端口;第四,企业需引入设备供应链安全性评估和管理机制,寻找专业安全厂商协助评估设备安全性,并共同建设漏洞修复机制;最后,定期开展安全评估工作,确保问题发现、在线监测、防护加固、应急处置流程通畅。有条件的企业可以通过模拟突发安全事件进行演习。

制造业正迎来“工业4.0”的重大历史契机,面对需要将无处不在的传感器、嵌入式系统、智能控制系统和产品数据、设备数据、研发数据、运营管理数据紧密互联成一个智能网络的新模式,一个全新的安全需求正在产生。腾讯高级副总裁丁珂曾经指出:数字经济时代信息安全已不只是一种基础能力,还是产业发展升级的驱动力之一;安全是所有0前面的1,没有了1,所有0都失去了意义。

在这个大背景下,工业企业需要更进一步重视安全工作,重新审视内部安全体系是否符合“工业4.0”新形势下的需求。腾讯安全也愿与各行各业携手探讨,“万物互联”的背景下,如何更好地建设与企业业务有机结合的动态安全体系。